Threat Intelligence

Panoramica della Threat Intelligence

La Threat Intelligence di Neural-X è costituita da vaste quantità di dati organizzati, analizzati e raffinati che consentono alle organizzazioni di comprendere i rischi più comuni e gravi, noti e sconosciuti, nonché le minacce esterne. Tutti i numerosi prodotti di sicurezza Sangfor possono essere collegati alla piattaforma Neural-X TI, fornendo servizi di reputazione aggiornati che consentono di prendere decisioni più consapevoli.

Ecco alcune applicazioni:

-

Se Sangfor NGAF rileva una connessione in uscita insolita su un server connesso a Internet, invia l'indirizzo DNS sospetto a Neural-X per la verifica. Se la Threat Intelligence ha classificato questo particolare DNS come un server C&C noto, è probabile che il server sia stato compromesso. Il sistema NGAF può essere programmato per bloccare queste comunicazioni C&C in modo da evitare ulteriori danni e inviare avvisi agli operatori del firewall per ulteriori indagini ed elaborazioni.

-

Analogamente, se Sangfor IAG rileva una richiesta di navigazione web da parte di un utente protetto con un URL di destinazione collegato a un server web notoriamente dirottato, IAG può bloccare la connessione in uscita, impedendo all'utente di scaricare inconsapevolmente malware.

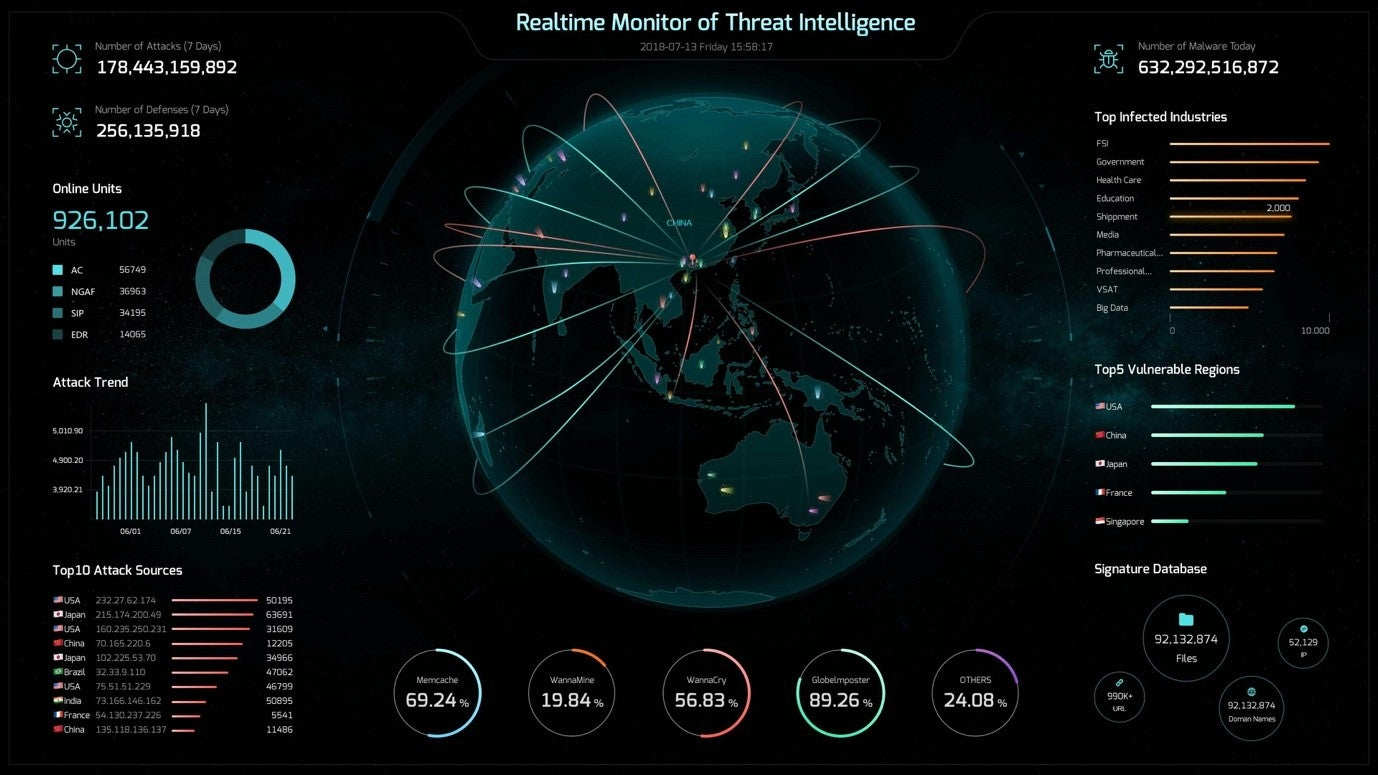

Monitoraggio in tempo reale della Threat Intelligence

Fonti di informazioni

-

Oltre 20.000 gateway di rete collegati forniscono IOC che includono URL dannosi, IP, nomi di dominio e hash di malware e il numero di gateway partecipanti raddoppia ogni anno.

-

Fonti di informazioni sulle minacce di terze parti.

-

R&S sulla sicurezza di Sangfor nelle comunità degli esperti etici e degli hacker malintenzionati.

Riprendi il controllo

Sangfor sfrutta la potenza della Threat Intelligence per riportare il controllo della sicurezza informatica e di rete nelle mani degli utenti e delle aziende, sottraendolo ai programmi e agli utenti malintenzionati. Sangfor offre incredibili vantaggi, tra cui:

- Nomi di dominio: impedisce alle botnet compromesse di connettersi a server di comando e controllo noti.

- Reputazione dei file: rilevamento quasi in tempo reale di file dannosi senza aggiornamenti delle firme AV.

- Reputazione IP: rileva DDoS, scansioni dannose e campagne di phishing.

- Classificazione degli URL: protegge gli utenti da URL dannosi.