Deteksi Botnet

Latar belakang

Tidak ada peretas cerdas yang meluncurkan serangan dari alamat IP pribadi mereka kecuali jika mereka ingin ditangkap. Untuk memaksimalkan efek dan umur panjang serangan, peretas memerintahkan pasukan botnet untuk melakukan aktivitas jahat mereka seperti DDoS, infeksi ransomware, atau pemindaian jaringan untuk mendeteksi aset berharga dan kerentanan.

Command and Control adalah kendaraan komunikasi utama yang digunakan untuk mengontrol botnet ini. Meskipun jaringan C&C ini pernah dioperasikan dari alamat IP statis, peretas baru-baru ini merespons kemajuan keamanan yang semakin canggih dengan mengubah Algoritma Pembangkit Domain (DGA) menjadi server C&C. Botnet berkomunikasi dengan server C&C dengan mengirimkan nama domain dinamis, yang ditentukan sebelumnya oleh algoritme yang hanya diketahui oleh peretas. Permintaan DNS ini berubah dengan cepat dan sering serta sangat sulit dideteksi menggunakan firewall tradisional dan intelijen ancaman.

* Gambar di atas bersumber dari virustotal.com (Maret 2018)

Ikhtisar Inovasi Deteksi Botnet

Bagaimana cara Sangfor memindai dan mendeteksi Botnet di jaringan Anda? Neural-X Sangfor menggunakan serangkaian teknologi pembelajaran mendalam, perhitungan visual, dan analisis aliran lanjutan untuk mengaktifkan Deteksi dan pemindaian Botnet yang lebih efektif.

Pembelajaran Mendalam:

Pembelajaran mendalam adalah elemen kompleks pembelajaran mesin yang terinspirasi oleh fungsi neuron yang saling berhubungan di otak manusia. Evolusi Pembelajaran Mesin dan elemen AI, ia mengajarkan dirinya sendiri untuk membuat prediksi yang lebih akurat dan lebih cepat dengan mengamati, memproses, dan menganalisis data dalam jumlah besar.

Sangfor menggunakan Deep Learning untuk memecah nama domain rahasia menjadi vektor. Tidak seperti teknik pemrosesan bahasa alami lainnya yang terutama berfokus pada penentuan malware jinak atau berbahaya, model Deep Learning Sangfor mempertimbangkan seluruh keluarga malware. Melalui proses asosiasi vektor, kami dapat mendeteksi nama domain yang digunakan oleh keluarga malware serupa. Seiring waktu, Deep Learning mempelajari dirinya sendiri setiap kali dijalankan, menghasilkan identifikasi banyak nama domain berbahaya yang sebelumnya tidak terdeteksi.

Perhitungan Visual:

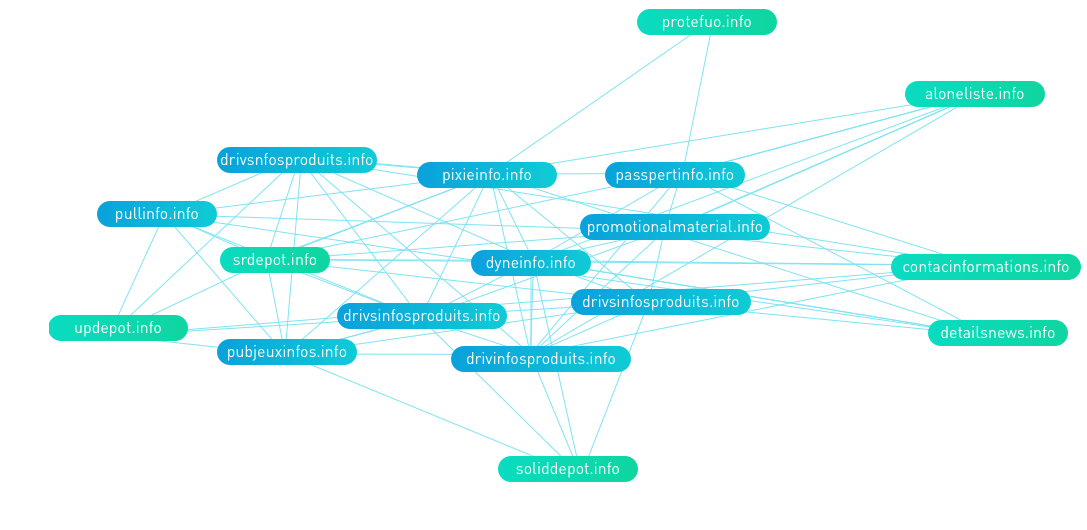

Keluarga malware kembali ke keluarga aslinya atau nama domain relatif untuk komunikasi C&C. Dengan membuat peta asosiasi nama domain, Sangfor dapat mendeteksi nama domain serupa yang digunakan oleh keluarga malware.

Analisis Aliran:

Malware biasanya menghasilkan lalu lintas data yang tidak normal saat berkomunikasi dengan server C&C. ZSand Sangfor menganalisis, mengamati, dan menangkap aktivitas ini untuk menentukan apakah suatu sistem diserang dari botnet yang dikendalikan, yang akan menampilkan perilaku yang sangat berbeda dibandingkan dengan pengguna manusia. Bukti yang dikumpulkan kemudian diproses oleh mesin analisis aliran untuk menemukan pola perilaku berbahaya. Bukti terkonfirmasi dari IOC IP, URL, dan DNS kemudian dibagikan melalui sistem Sangfor Threat Intelligence untuk kepentingan semua pelanggan.

Hasil Deteksi Botnet

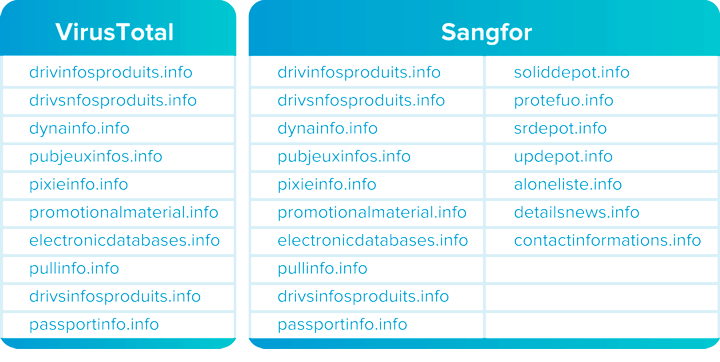

Kombinasi dari teknik di atas mengungkap nama domain yang jauh lebih berbahaya dibandingkan dengan layanan Pemindaian Botnet populer lainnya. Alat Deteksi Botnet Sangfor telah mengungkap beberapa nama domain berbahaya baru, seperti yang diilustrasikan di bawah dalam perbandingan antara nama domain berbahaya yang ditemukan oleh Sangfor dan VirusTotal.

Kelebihan Kami

Deteksi Botnet Neural-X telah mengungkap lebih dari 1 juta nama domain berbahaya, dengan penemuan tambahan setiap hari.